IPsecの通信手順

スポンサードリンク

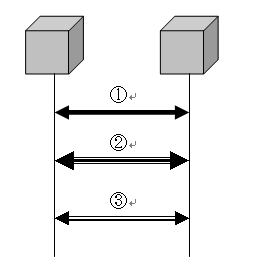

本項ではIPsecの通信手順について解説しています。以下の図を使い通信手順について解説します。

前提知識として、IPsecにおけるIKE(InternetKeyExchange)について理解しておく必要があります。IKEはISAKMPとも同義と考えてよい。IKEはデータ通信を開始する前にピア(IPsec通信を行う機器)同士で、利用する暗号化アルゴリズムや鍵の交換などの準備を行うプロトコルです。実際のデータ通信を行うための論理コネクションをSA(SecurityAssociation)と呼びます。SAにはIKEで取り決められたSPIと呼ばれる32ビットの識別番号が付与されSADというデータベースに記録されます。

①IKE SAの確立

IKE SA(ISAKMP SA)の確立にはメインモードとアグレッシブモードの二つがあります。メインモードはIKE SA確立まで計6回、アグレッシブモードは計3回やりとりが必要になります。回数だけ見るとアグレッシブモードが良いように見えますが、暗号化などが行われないため、実際に多く使われているのはメインモードになります。

②データ通信用SAの確立

実際にデータ通信で利用する暗号化方式などの決定を行ってから暗号鍵を生成しSAを確立します。

③IPsecデータ通信

AHやESPを用いてメッセージ認証や暗号化(ESPのみ)を行いデータ通信を行います。

> IPsecの認証と暗号化 |

|

|